Nuevo malware para Android aprovecha vulnerabilidades no explotadas con anterioridad.

Hace poco comentaba sobre por que Android es tan afectado por el malware o como detectar si tu teléfono es presa de algún tipo de malware. Pues bien, hasta la fecha nada ha cambiado eso y Kaspersky ha vuelto a encontrar un troyano de lo más sofisticado: aprovecha fallos desconocidos, actúa con sigilo, roba todo tipo de información... y está programado para Android. Las características lo sitúan entre los más avanzados encontrados hasta la fecha para esta plataforma.

Android es la plataforma móvil contra la que se ha volcado el malware de forma masiva. Obvian los iPhone (por su política de firma de aplicaciones), Blackbery y Windows Phone. Los usuarios de Android son los que deben preocuparse por el malware en estos momentos como ya he mencionado, es el líder indiscutible. Este malware encontrado introduce novedades interesantes.

El malware para Android se puede meter en cuatro grandes sacos: Principalmente los que utilizan los mensajes premium para monetizar rápidamente la infección. El sistema es infectado y permite el envío automático de mensajes a servicios premium SMS. Otra variante es el malware en Android como "complemento" de los troyanos bancarios. Oras menos conocidas como las que, siguiendo los pasos del malware para escritorio, bloquean el teléfono buscando un rescate o que muestran publicidad. También existe el malware que inyecta publicidad en todas las aplicaciones... Y por último están las aplicaciones espía que permiten a un tercero obtener información del teléfono o de la actividad del usuario. Aquí es donde innova Backdoor.AndroidOS.Obad, como lo han bautizado.

Ofuscación de código y aprovechamiento de vulnerabilidades

El malware habitual para Windows utiliza todo tipo de trucos y astucias para evitar la ingeniería inversa. En Android esto no es tan habitual. Los investigadores utilizan DEX2JAR, que convierte los APK en ficheros JAR. Estos JAR, una vez descompilados, permiten una lectura limpia del código del malware y así entenderlo. Obad lo tiene en cuenta y actúa de forma que, aprovechando un fallo en DEX2JAR, evita la conversión y dificulta su análisis.

También construye de manera especial el AndroidManifest.xml, fichero de configuración que acompaña a las aplicaciones y que, sin cumplir los estándares, es procesado por el sistema operativo. Por último aprovecha otro error del sistema, previamente desconocido, que permite a la aplicación tener los privilegios de "Device Administrator" (más privilegios que el usuario normal que usa el teléfono) sin que aparezca en la lista de aplicaciones con esos privilegios. Esto, añadido a que corre totalmente en el "background", impide acceder a ningún punto donde se pueda borrar la aplicación a nivel "normal". También intenta hacerse "root" ejecutando el comando "su id", y así también comprobar si el terminal está "rooteado".

Por último, cifra y ofusca todos las URL de sus sistemas de control externos a los que envía y desde los que recibe información.

Qué hace

Fundamentalmente, robar información del teléfono. Pero sobre todo, lo interesante es saber qué instrucciones recibe de sus sistemas de control. Las más relevantes son:

* Enviar mensajes SMS a números que se le pasan por parámetro y bloquear las respuestas.

* Recibir el saldo de la cuenta a través de USSD (Unstructured Supplementary Service Data).

* Actuar como proxy.

* Conectarse a diferentes direcciones (para actuar como clicker en anuncios, por ejemplos)

* Abrir una consola en el teléfono y ejecutar comandos.

* Enviar ficheros a los dispositivos Bluetooth alrededor.

Kaspersky también publica cómo se realiza la comunicación (a través de JSON, como viene siendo habitual) con los atacantes.

Como bien indican en la conclusión de su estudio, este malware se acerca en sus prácticas a lo que podría entenderse como comportamientos habituales del malware en el mundo Windows. Desde luego, ha ganado en sofisticación, pero también resulta avanzado el uso de vulnerabilidades concretas previamente desconocidas para Android, algo poco habitual incluso para el malware en Windows.

Android es la plataforma móvil contra la que se ha volcado el malware de forma masiva. Obvian los iPhone (por su política de firma de aplicaciones), Blackbery y Windows Phone. Los usuarios de Android son los que deben preocuparse por el malware en estos momentos como ya he mencionado, es el líder indiscutible. Este malware encontrado introduce novedades interesantes.

El malware para Android se puede meter en cuatro grandes sacos: Principalmente los que utilizan los mensajes premium para monetizar rápidamente la infección. El sistema es infectado y permite el envío automático de mensajes a servicios premium SMS. Otra variante es el malware en Android como "complemento" de los troyanos bancarios. Oras menos conocidas como las que, siguiendo los pasos del malware para escritorio, bloquean el teléfono buscando un rescate o que muestran publicidad. También existe el malware que inyecta publicidad en todas las aplicaciones... Y por último están las aplicaciones espía que permiten a un tercero obtener información del teléfono o de la actividad del usuario. Aquí es donde innova Backdoor.AndroidOS.Obad, como lo han bautizado.

Ofuscación de código y aprovechamiento de vulnerabilidades

El malware habitual para Windows utiliza todo tipo de trucos y astucias para evitar la ingeniería inversa. En Android esto no es tan habitual. Los investigadores utilizan DEX2JAR, que convierte los APK en ficheros JAR. Estos JAR, una vez descompilados, permiten una lectura limpia del código del malware y así entenderlo. Obad lo tiene en cuenta y actúa de forma que, aprovechando un fallo en DEX2JAR, evita la conversión y dificulta su análisis.

También construye de manera especial el AndroidManifest.xml, fichero de configuración que acompaña a las aplicaciones y que, sin cumplir los estándares, es procesado por el sistema operativo. Por último aprovecha otro error del sistema, previamente desconocido, que permite a la aplicación tener los privilegios de "Device Administrator" (más privilegios que el usuario normal que usa el teléfono) sin que aparezca en la lista de aplicaciones con esos privilegios. Esto, añadido a que corre totalmente en el "background", impide acceder a ningún punto donde se pueda borrar la aplicación a nivel "normal". También intenta hacerse "root" ejecutando el comando "su id", y así también comprobar si el terminal está "rooteado".

Por último, cifra y ofusca todos las URL de sus sistemas de control externos a los que envía y desde los que recibe información.

Qué hace

Fundamentalmente, robar información del teléfono. Pero sobre todo, lo interesante es saber qué instrucciones recibe de sus sistemas de control. Las más relevantes son:

* Enviar mensajes SMS a números que se le pasan por parámetro y bloquear las respuestas.

* Recibir el saldo de la cuenta a través de USSD (Unstructured Supplementary Service Data).

* Actuar como proxy.

* Conectarse a diferentes direcciones (para actuar como clicker en anuncios, por ejemplos)

* Abrir una consola en el teléfono y ejecutar comandos.

* Enviar ficheros a los dispositivos Bluetooth alrededor.

Kaspersky también publica cómo se realiza la comunicación (a través de JSON, como viene siendo habitual) con los atacantes.

Como bien indican en la conclusión de su estudio, este malware se acerca en sus prácticas a lo que podría entenderse como comportamientos habituales del malware en el mundo Windows. Desde luego, ha ganado en sofisticación, pero también resulta avanzado el uso de vulnerabilidades concretas previamente desconocidas para Android, algo poco habitual incluso para el malware en Windows.

Cada 22 segundos aparece un nuevo virus para Android

Android está en el punto de mira de los cibercriminales más peligrosos. Esto es lo que se desprende del último informe publicado por la reconocida empresa de seguridad informática, G Data SecurityLabs. La compañía asegura que cada 22 segundos aparece una nueva amenaza para los iconos de Google, cosa que no debería resultarnos extraña si tenemos en cuenta que el 75% de los smartphones vendidos en todo el mundo durante el primer trimestre de 2013 funcionaban con el sistema operativo Android. El objetivo de los atacantes es el de instalar en los dispositivos aplicaciones maliciosas para robar información privada de los usuarios (datos bancarios, contraseñas, credenciales…) o instalar programas de adware que sugieran al usuario descargas o la participación en campañas fraudulentas. Para evitar todas estas amenazas, no existe otra solución posible que la protección a través de sistemas de antivirus para móviles.

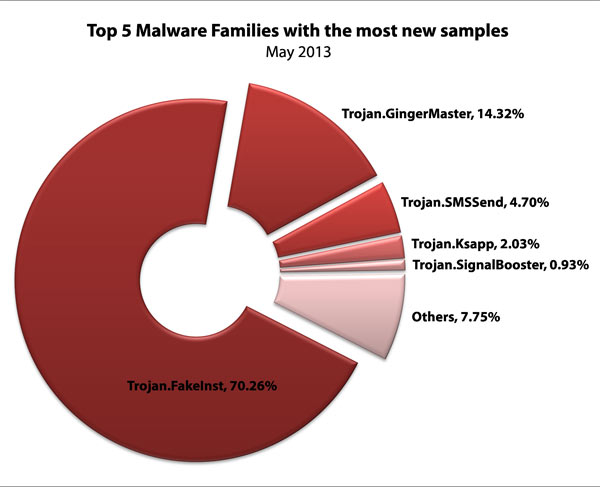

Solo durante el pasado mes de mayo de 2013, G Data SecurityLabs fue capaz de registrar más de 124.000 nuevas aplicaciones maliciosas para Android, en parte dedicadas al robo de datos personales y a generar llamadas, enviar mensajes a servicios muy caros o a sistemas fraudulentos muy bien tramados. ¿El objetivo? Sonsacar información y dinero al usuario. Los cibercriminales han encontrado en este inédito soporte una nueva fórmula de lucrarse a costa del engaño a los demás. Así, con el fin de pescar información, utilizan lo que se denomina troyanos, gusanos que duermen en estas aplicaciones y que despiertan en el interior del smartphone, en cuanto estos programas han sido instalados. De este modo, pueden captar información confidencial y enviarla directamente a los servidores de los cibercriminales.

Además, los expertos creen que los ánimos no están como para calmarse. Según G Data SecurityLabs, las cepas de malware para teléfonos móviles con Android crecerán de manera progresiva. A esto hay que añadir que los creadores de esta clase de amenazas están intentando desplegar nuevas estrategias para la difusión del temido malware. Sus intenciones, de hecho, pasan por convertir los smartphones infectados en auténticos aspersores de spam, propiciando así que nuevos usuarios piquen en sus campañas fraudulentas y terminen instalado apps maliciosas en sus dispositivos.

Si tienes un smartphone con Android o con cualquier otro sistema operativo, te recomendamos estar especialmente alerta por si detectas:

- Un consumo de datos excesivo. Algunos programas se instalan en el ordenador y empiezan a descargar datos de manera excesiva, interrumpiendo así el correcto funcionamiento de redes 3G y 4G.

- Aplicaciones que se abren y se cierran misteriosamente. Determinadas clases de malware instalan en el dispositivo herramientas de monitorización que permiten a los cibercriminales controlar la actividad que se está llevando a cabo y por ende, obtener información personal de todo tipo.

- Aplicaciones que no has instalado tú. Algunas infecciones de malware son capaces de instalar programas o códigos maliciosos en el dispositivo.

- Cargos en tu cuenta bancaria. Es posible que estés suscrito – de manera involuntaria, lógicamente – a un servicio de mensajería Premium que esté mandando mensajes a servicios de mensajería fraudulentos.

Si detectas cualquiera de estas incidencias, trata de revisar bien la seguridad de tu teléfono móvil. Recuerda que existen servicios de seguridad especialmente ajustados para dispositivos de este tipo.

No hay comentarios:

Publicar un comentario